Le nouveau guide d’évaluation des risques pour la vie privée publié par l’autorité régulatrice repose sur deux erreurs conceptuelles majeures.

En octobre dernier, le Commissaire à l’information et à la protection de la vie privée de l’Ontario (« le Commissaire ») a diffusé un guide des bonnes pratiques sur l’anonymisation des renseignements personnels – dont j’ai écrit ICI tout le mal que j’en pense.

Or, le mois suivant, le même Commissaire a diffusé un autre guide de référence, cette fois sur l’évaluation des risques d’atteinte à la vie privée. Vous allez dire que je m’acharne. Mais force est de constater que le Commissaire s’est encore planté.

Le document, intitulé Planifier pour réussir : guide d’évaluation de l’impact sur la vie privée pour les institutions publiques de l’Ontario constitue en fait une mise à jour, rendue nécessaire par l’entrée en vigueur de la Loi de 2024 visant à renforcer la cybersécurité et la confiance dans le secteur public. En effet, l’article 4(2) de ce texte est venu modifier l’article 38 de la Loi sur l’accès à l’information et la protection de la vie privée (LAIPVP). Lequel article créait ainsi l’obligation pour tout organisme public de mener une évaluation de l’impact sur la vie privée (ÉIVP) préalablement à la création ou la modification substantielle d’un traitement de renseignements personnels.

Jusqu’ici, les ÉIVP étaient seulement recommandées par le Commissaire ontarien. La loi amendée les rend désormais obligatoires, et ce pour TOUS les nouveaux traitements de renseignements personnels.

Continuer la lecture de « Bonnes pratiques du Commissaire à la protection de la vie privée de l’Ontario – N’en jetez plus ! »

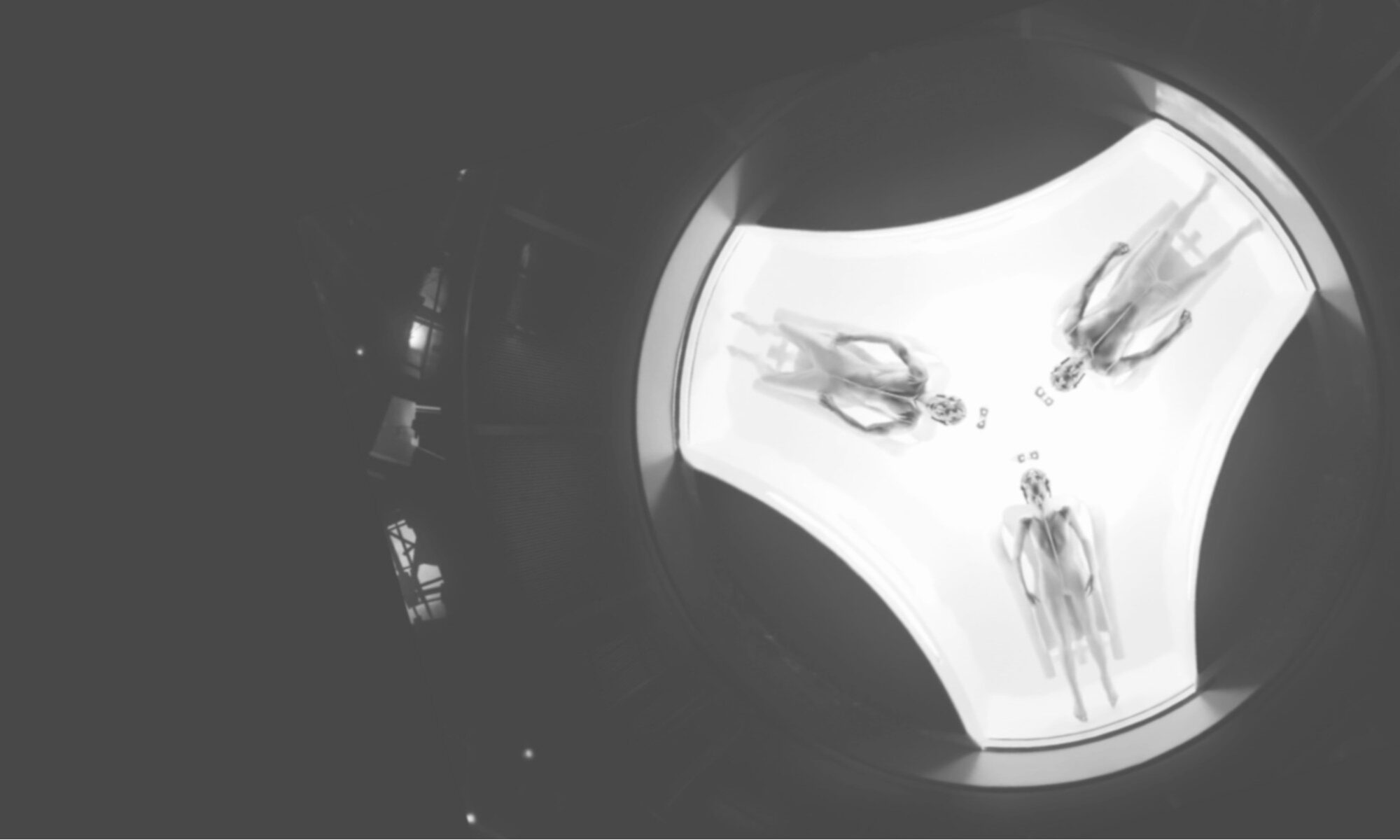

Cette fin de semaine, plein soleil et températures estivales obligent, c’est en famille que nous avons débarqué sur l’Ile-Ste-Hélène, pour profiter de l’ouverture de la saison 2016 à La Ronde, le grand parc d’attractions de Montréal.

Cette fin de semaine, plein soleil et températures estivales obligent, c’est en famille que nous avons débarqué sur l’Ile-Ste-Hélène, pour profiter de l’ouverture de la saison 2016 à La Ronde, le grand parc d’attractions de Montréal.

Having the most secure platform out there still may not make you compliant. This is why it’s critical to work with a data center partner that can offer the full trifecta of physical, logical, and compliance-drive security.

Having the most secure platform out there still may not make you compliant. This is why it’s critical to work with a data center partner that can offer the full trifecta of physical, logical, and compliance-drive security.